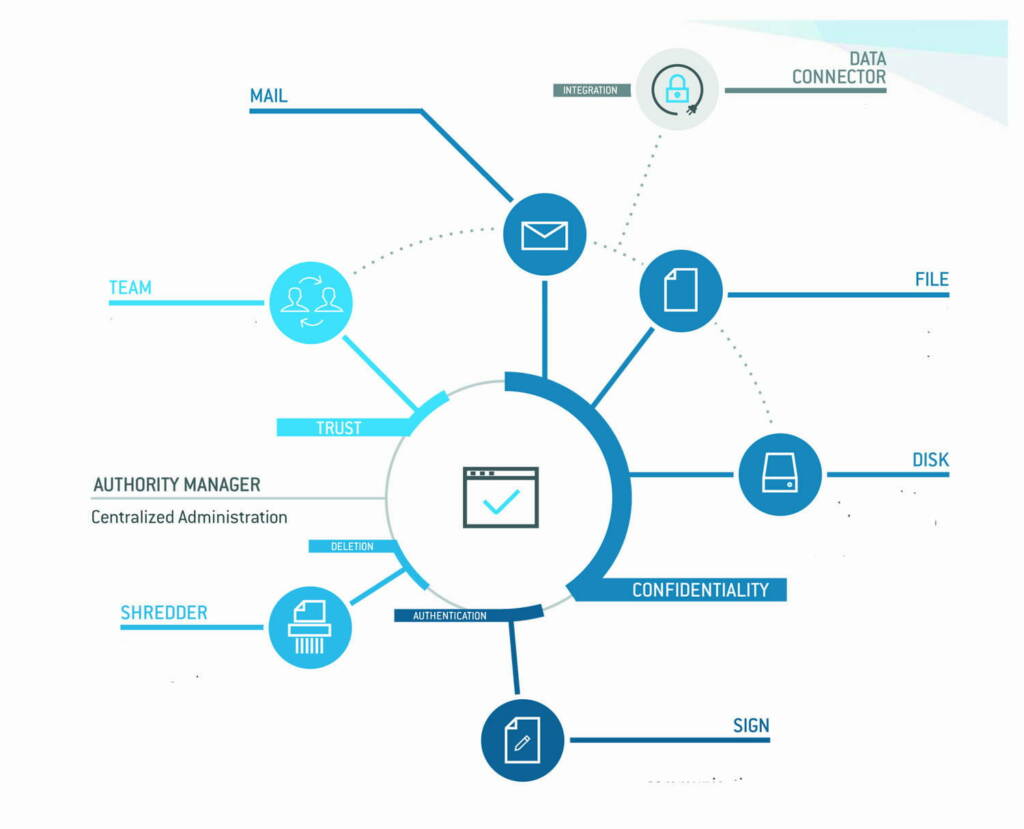

Stormshield Data Connector controla los módulos de cifrado

Controlar los módulos de cifrado para proporcionar datos empresariales con una capa de protección extra y con total transparencia es la propuesta de Stormshield con la solución SD Connector y que […]

Stormshield Data Connector controla los módulos de cifrado Leer más »