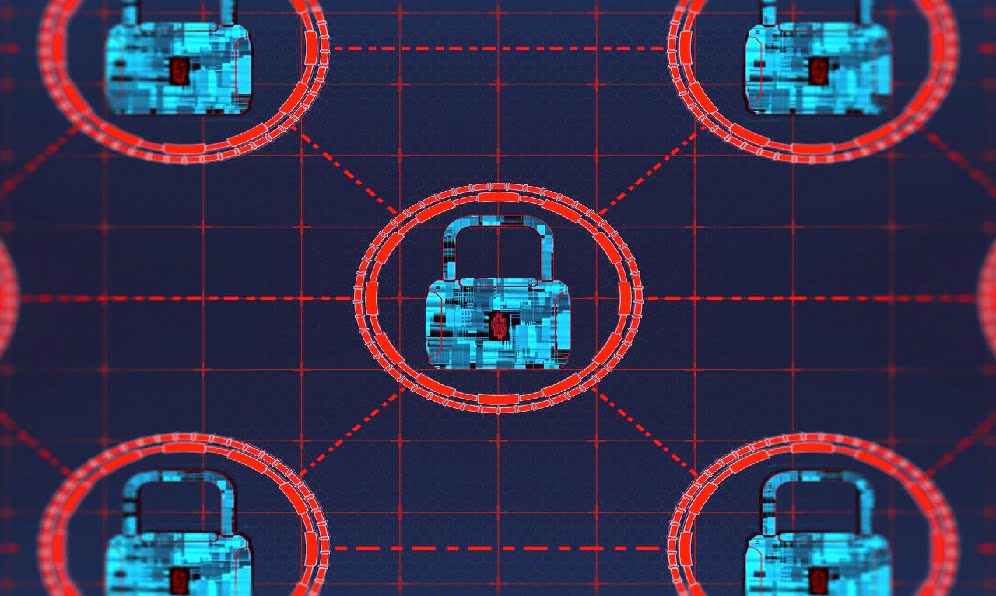

Alerta! Ataques a los hipervisores VMware ESXi

Alerta! Un nuevo malware ataca a los hipervisores VMware ESXi. Así lo han detectado los investigadores de Mandiant, que detallan que los ciberdelincuentes llevan a cabo los siguientes pasos: Enviar comandos […]

Alerta! Ataques a los hipervisores VMware ESXi Leer más »