Trend Micro Iberia ha analizado el trabajo que están llevando a cabo los ciberdelincuentes en esta pandemia. Uno de los objetivos más conocidos ha sido Zoom, ya que la amenaza que predomina en estos momentos es el phishing.

Los ciberdelincuentes saben que los usuarios buscan en masa maneras de comunicarse durante los confinamientos dictados por los gobiernos. Al crear enlaces y sitios web de Zoom de aspecto legítimo, podrían robar detalles financieros, propagar malware o recoger números de ID de Zoom, lo que les permitiría infiltrarse en reuniones virtuales.

Hay varios riesgos que hay que tener en cuenta. El primero es el de varias nuevas vulnerabilidades descubiertas en la plataforma, una de ellas podría permitir a los hackers robar las contraseñas de Windows, y otras dos podrían permitir a los atacantes instalar remotamente malware en los Macs afectados y espiar las reuniones.

De errores a bombardeos

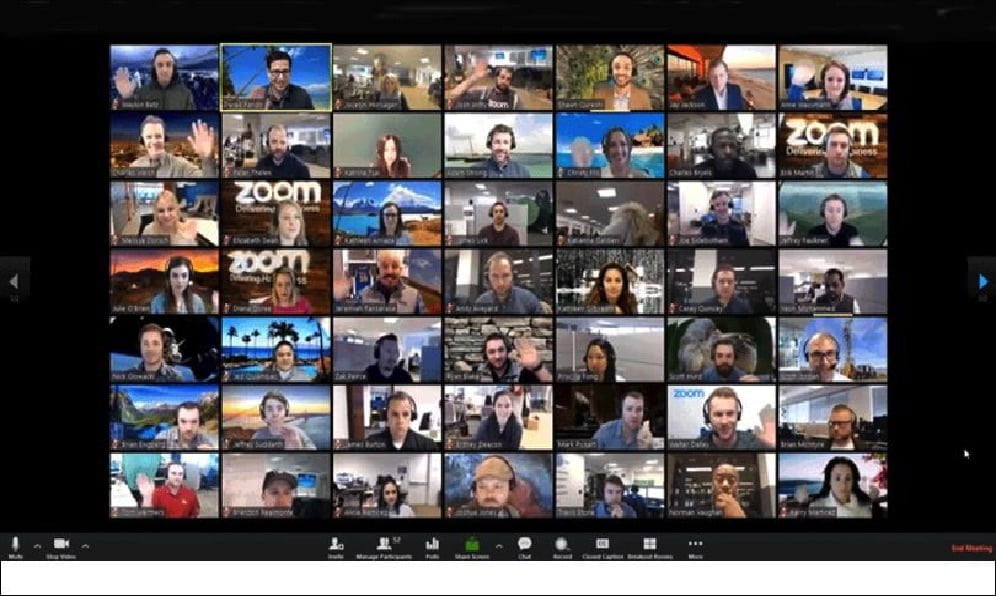

La mayor parte de la cobertura de noticias se centra en «Zoombombing», cuando los usuarios no invitados interrumpen las reuniones. Esto sucede a menudo cuando se llevan a cabo eventos semipúblicos a gran escala y las identificaciones (ID) de las reuniones se comparten en las redes sociales.

Si no hay una contraseña para la reunión y no se examina a los asistentes, pueden aparecer los Zoombombers. Y es que, una vez en la «reunión», los intrusos suelen publicar comentarios ofensivos, transmitir contenido para adultos o hacer otras cosas para perturbar el evento.

Además, estas mismas técnicas subyacentes podrían ser utilizadas por los hackers para espiar o interrumpir las reuniones de negocio. Ya que tenemos que tener en cuenta que, según datos de un proveedor, se han registrado 2.000 nuevos dominios solo en marzo, más de dos tercios del total del año hasta ahora.

Qué se puede hacer

La buena noticia es que hay varias cosas que se pueden hacer para mitigar los riesgos de seguridad asociados con Zoom, tal y como se indica desde Trend Micro;

• Asegurarse de que Zoom siempre esté en la última versión del software

- Concienciar sobre las estafas de phishing de Zoom en los programas de capacitación de usuarios.

- Asegurarse de que todos los teletrabajadores tengan un programa antimalware, incluida la detección de phishing instalada de un proveedor de confianza

Los ciberdelincuentes saben que los usuarios buscan en masa maneras de comunicarse durante los confinamientos dictados por los gobiernos

Por otro lado, las organizaciones pueden hacer más, incluyendo:

- Asegurarse de que también se genera un ID de reunión automáticamente para las reuniones recurrentes

- Configurar la pantalla compartida como «solo host» para evitar que los asistentes no invitados compartan contenido perjudicial

- No comparta ninguna ID de la reunión online

- Desactivar las «transferencias de archivos» para mitigar el riesgo de malware

- Asegurarse de que solo los usuarios autenticados puedan participar en las reuniones

- Bloquear la reunión una vez que haya empezado para evitar que alguien se una a ella.

- Utilizar la función de sala de espera, así el anfitrión o host solo puede permitir asistentes de un registro preasignado

- Reproduzca un sonido cuando alguien entre o salga de la reunión

- Permitir que el anfitrión ponga a los asistentes en espera, eliminándolos temporalmente de una reunión si es necesario