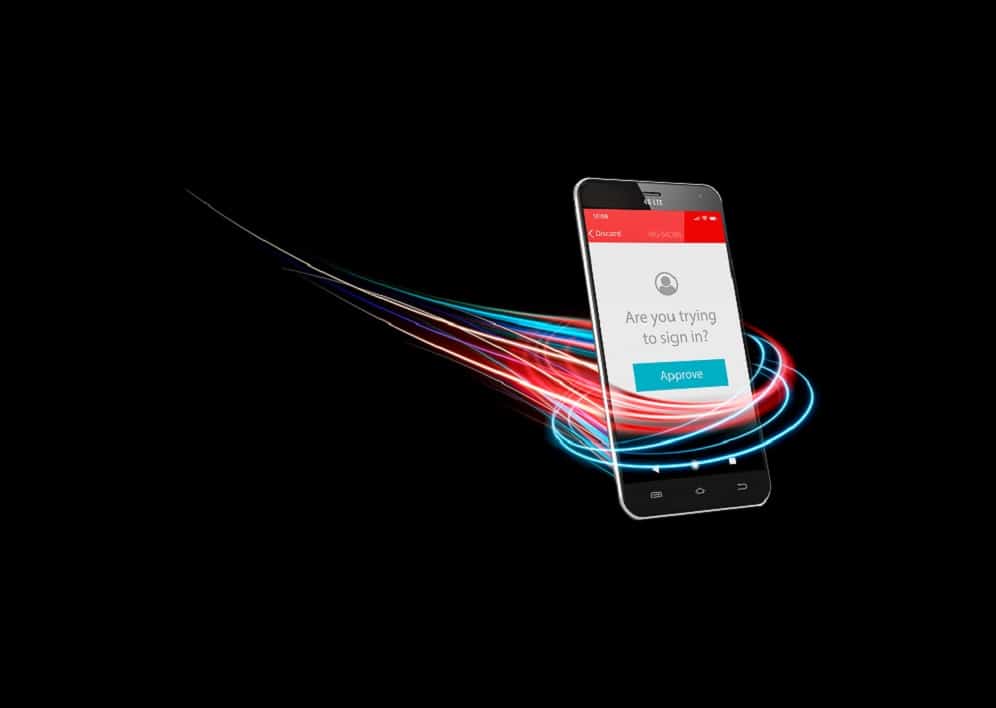

La protección de los datos sensibles con la autenticación multifactor (MFA) se ha convertido en un requisito para obtener una póliza de ciberseguro. Los recientes ataques (SolarWinds, Colonial Pipeline, Kaseya) y mandatos como la Orden Ejecutiva de la Casa Blanca de implantar MFA en 180 días o menos, están demostrando que las vulnerabilidades relacionadas con la identidad y las contraseñas son una de las principales amenazas para la seguridad, y en las que se puede perder mucho dinero. El hackeo de Colonial Pipeline es un ejemplo de los muchos en los que se utilizó una credencial encontrada en la dark web para obtener acceso remoto a una red. No se implementó ninguna MFA.

Si desea aumentar su elegibilidad para el ciberseguro, asegúrese de añadir protección MFA en estas áreas clave:

- Acceso al correo electrónico: los correos electrónicos contienen información sensible, especialmente ahora, en un mundo en el que los empleados no están siempre en la oficina. Además, la mayoría de los sistemas utilizan el email para restablecer las contraseñas, convirtiéndose así en la llave de acceso a múltiples servicios.

- Acceso remoto/VPNs: el acceso remoto a la red es la forma en que se inician la mayoría de los hackeos. Las aseguradoras trabajan con el riesgo, por lo que tiene sentido que esta sea una prioridad máxima para evitar pagar por una brecha que podría evitarse.

- Credenciales de acceso a servidores, firewalls y otros dispositivos críticos: el acceso con contraseña a un firewall o a un servidor VPN, por ejemplo, permitiría a un atacante cambiar la configuración de la VPN para aceptar credenciales con contraseña. Los administradores y los MSP acceden más que nunca a los servidores de forma remota.

Dos cosas más a tener en cuenta a la hora de adquirir un ciberseguro:

- Definir qué servicios son críticos o contienen información sensible y protegerlos con MFA: algunos servicios podrían soportar MFA utilizando algunos de los métodos de integración comunes, como SAML y RADIUS. Las aplicaciones de desarrollo propio y los portales web con acceso crítico a datos sensibles también deberían estar protegidos.

- Prepárese para redactar un documento de certificación de MFA: este documento debe informar de qué sistemas están -o no- protegidos por MFA. Este es un paso muy importante, ya que, una vez aprobado, la aseguradora podría negarse a pagar a la empresa en caso de que se demuestre que el ataque se produjo a través de un servicio no protegido.

En resumen… para aquellos que estén considerando contratar un ciberseguro para su organización, deben empezar por proteger a los usuarios y los activos con MFA y evaluar sus prácticas de seguridad actuales para asegurarse de que cumplen los requisitos de las aseguradoras. Obtén más información sobre cómo MFA puede cambiar las reglas del juego a la hora de contratar un ciberseguro.

Por Guillermo Fernández, Manager Sales Engineering Iberia, WatchGuard Technologies