A pesar de que lleva desarrollándose muchos años, la Inteligencia Artificial ha cobrado especial protagonismo tras la aparición en escena de ChatGPT. La irrupción de esta inteligencia artificial generativa ha posibilitado que el gran público conozca las ventajas que puede proporcionar el uso de la IA. Sin embargo, su uso desde los equipos y terminales de las organizaciones puede conllevar un incremento del denominado Shadow IT.

El conocido Shadow IT es uno de los principales problemas a los que se enfrenta el departamento de ciberseguridad ya que incrementa los riesgos a los que se expone una empresa. Esta práctica engloba a todos los programas y aplicativos Cloud que se utilizan en el ámbito laboral sin que los responsables de TI hayan aprobado su utilización. El principal problema de utilizar estas aplicaciones es que son los propios usuarios los que están introduciendo riesgos de seguridad puesto que no cuentan con el mismo nivel de protección con el que sí cuentan el resto de aplicaciones aprobadas y controladas por el departamento de TI. Entre esos servicios no gestionados se encuentra la aplicación de moda: ChatGPT.

Los riesgos de ChatGPT

Los departamentos de TI necesitan tener una visibilidad y un control completo sobre los servicios que están utilizando. Se trata de un elemento clave para garantizar los datos de cualquier organización. Sin embargo, toda esta serie de nuevas aplicaciones cloud de inteligencia artificial como ChatGPT pueden suponer que se produzcan brechas de seguridad y la fuga de datos sensibles.

Uno de los principales problemas es que el uso de estas aplicaciones no se produce sólo por el interés de los usuarios, sino que en muchos casos es el propio comité de dirección el que fomenta su utilización sin saber los riesgos a los que se enfrentan con su uso. Y es que, para utilizar ChatGPT y otras herramientas similares son los propios usuarios los que aceptan los riesgos a los que se exponen sin ni siquiera saber qué se hacen con los datos que introduce el usuario en la aplicación o en qué brechas de seguridad está exponiendo a la compañía.

El uso de ChatGPT desde los equipos y terminales de las organizaciones puede conllevar un incremento del denominado Shadow IT

Para evitar estos riesgos es el departamento de TI el que debe valorar la conveniencia de utilizar la aplicación. Sólo en el momento en el que se hayan aplicado unos mínimos de seguridad que garanticen que la protección de los datos es la correcta es cuando los usuarios deberían utilizarla en sus equipos profesionales o cuando accedan a la red de la organización. Nunca antes.

Garantizar el control

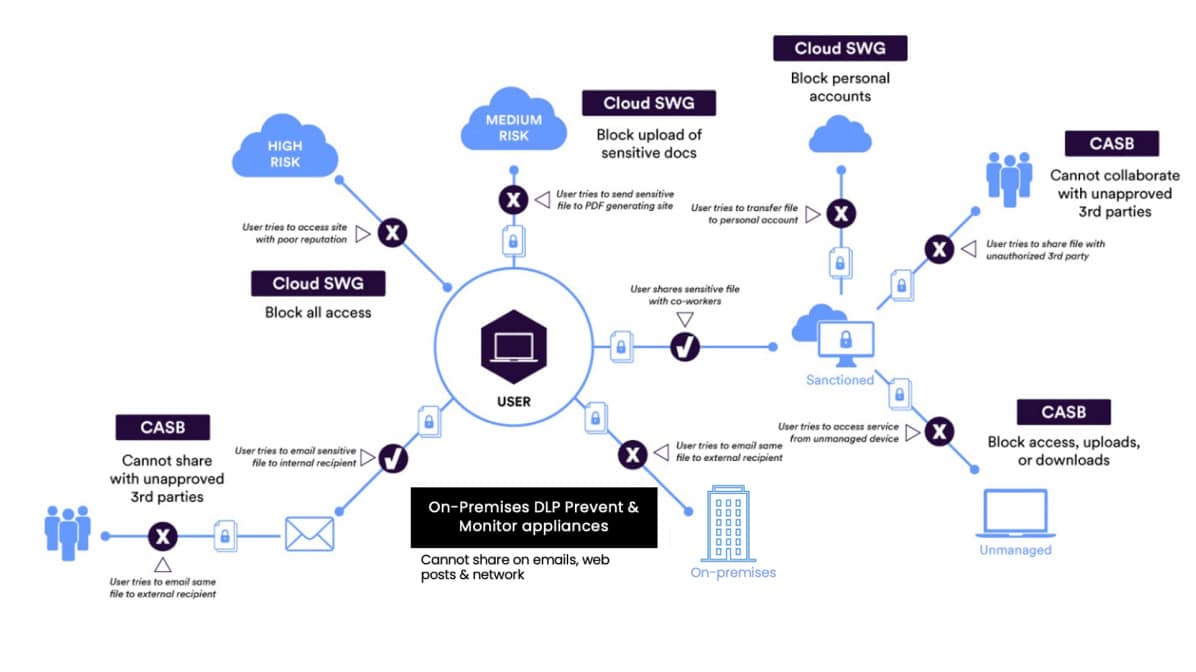

En este sentido, y no sólo para el uso de ChatGPT, sino para cualquier aplicación cloud no autorizada, el departamento de TI debe prevenir el acceso no autorizado a datos y servicios. El uso de una estrategia basada en las soluciones incluidas en el modelo SSE, permitirá que no se produzcan estos accesos que no tienen autorización y controlar la información que “suben” los usuarios a este tipo de plataformas. Para ello es necesario hacer que la aplicación del control de acceso sea lo más granular posible y que garantice que las políticas de seguridad se aplican de manera constante, no solo a ChatGPT, sino también a las nuevas soluciones de IA creadas.

Una de esas herramientas es la funcionalidad de Shadow IT de Skyhigh Security que revisa de manera proactiva 244 soluciones relacionadas con la IA para proporcionar filtros basados en riesgos funcionales para cada servicio en la nube. Además, proporciona a los responsables de ciberseguridad informes y paneles prediseñados que resumen el uso y el riesgo de la nube en múltiples dimensiones. Gracias a ello se pueden crear informes altamente personalizados para resaltar los riesgos de mayor preocupación y relevancia para la organización, como qué aplicaciones de colaboración en uso son de mayor riesgo, etc.

La solución permite también la creación de políticas de acceso a la web basadas en la evaluación de riesgos de Shadow IT y con la opción de aplicar diferentes restricciones (por ejemplo, bloquear el acceso a todas las aplicaciones con alto riesgo de GDPR como ChatGPT). Se trata de una herramienta que ofrece el registro en la nube más grande y preciso de más de 40.000 servicios cloud en función de una evaluación de seguridad detallada en más de 75 criterios objetivos. Estas evaluaciones de riesgos se convierten en componentes fundamentales para las políticas de gobernanza de la web y la nube.

La solución permite también la creación de políticas de acceso a la web basadas en la evaluación de riesgos de Shadow IT y con la opción de aplicar diferentes restricciones (por ejemplo, bloquear el acceso a todas las aplicaciones con alto riesgo de GDPR como ChatGPT). Se trata de una herramienta que ofrece el registro en la nube más grande y preciso de más de 40.000 servicios cloud en función de una evaluación de seguridad detallada en más de 75 criterios objetivos. Estas evaluaciones de riesgos se convierten en componentes fundamentales para las políticas de gobernanza de la web y la nube.

También hay que destacar que la integración de soluciones Proxy Onprem/Cloud de Skyhigh Security permiten establecer controles detallados sobre el Shadow IT, como por ejemplo bloquear descargas de archivos al utilizar un determinado SaaS independientemente de la ubicación del usuario.

Y por ultimo, gracias a la consola única de Skyhigh Security, podemos gestionar todas estas soluciones de una forma unificada, con políticas globales y con funcionalidades de DLP para cada una de ellas.