Aumenta considerablemente el uso del bloc de notas digital Microsoft OneNote para distribuir malware. Así lo ha descubierto Proofpoint, que explica que desde diciembre de 2022 ha habido un aumento significativo con la extensión .one.

Mientras que el pasado diciembre solo se observaron seis campañas con este tipo de adjuntos para distribuir AsyncRAT, en enero de este año se han observado más de 50 campañas que distribuían siete tipos diferentes de payloads: Redline, AgentTesla, Quasar RAT, XWorm, Netwire, DOUBLEBACK y Qbot.

“Nuestra investigación muestra cómo estos grupos está tratando de eludir creativamente las detecciones de antivirus existentes. Teniendo en cuenta el aumento del uso de OneNote en las campañas y la diversidad de las payloads, es probable que veamos a más ciberdelincuentes adoptar métodos similares en el futuro”, explican desde Proofpoint.

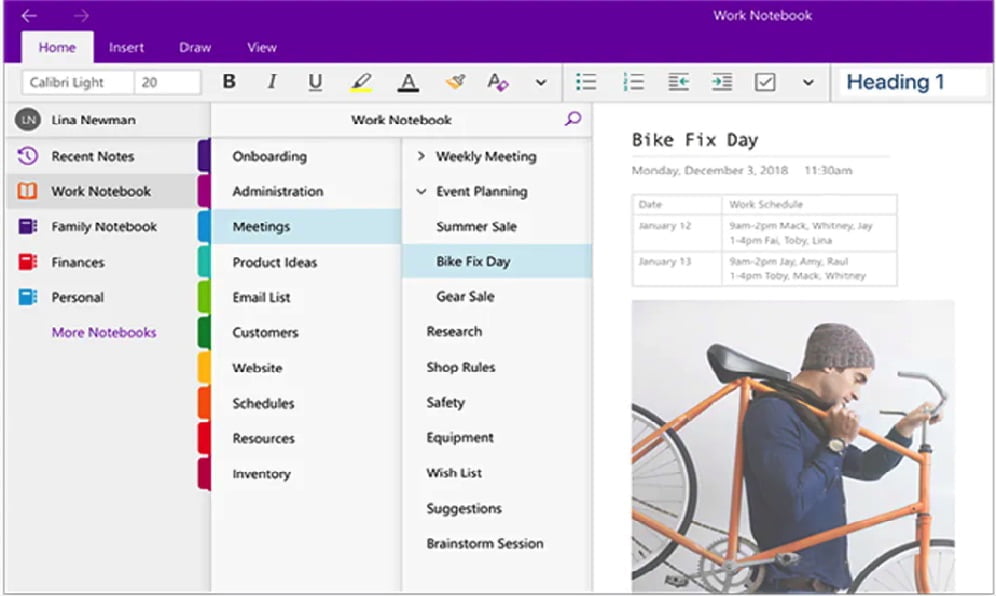

Microsoft OneNote, malware

El aumento en el número total de campañas y la diversidad de payloads sugieren que son múltiples grupos de ciberdelincuentes. Solo una de las campañas se pudo atribuir a un grupo rastreado anteriormente, el TA577, pero el resto no se han podido relacionar todavía.

Microsoft OneNote, nueva vía para distribuir malware

Estas campañas comparten características similares:

- casi todas utilizan mensajes únicos para distribuir malware y no suelen secuestrar hilos de conversación

- en el contenido de los emails es habitual encontrar temas genéricos relacionados con los negocios, como facturas, envíos, impuestos o pagas extra

- los documentos contienen archivos incrustados y, a menudo, ocultos tras un gráfico que parece un botón

De momento, la técnica es eficaz. Pero como estos ataques solo tienen éxito si el destinatario abre el archivo adjunto, es imprescindible que las organizaciones eduquen a sus empleados sobre esta técnica y animen a denunciar los correos electrónicos y archivos adjuntos sospechosos.