En el último informe de WatchGuard Technologies, «Seguridad en Internet», se muestra un alarmante aumento en el malware evasivo, lo que ha provocado un marcado incremento en el total de malware. Asimismo, se observa que los actores de amenazas están focalizando sus ataques en los servidores de correo electrónico en las instalaciones, mientras que las detecciones de ransomware continúan disminuyendo.

«Actualizar los sistemas y el software en los que confían las organizaciones es un paso vital para hacer frente a estas vulnerabilidades. Además, las plataformas de seguridad modernas que son operadas por proveedores de servicios gestionados pueden ofrecer la seguridad integral y unificada que las organizaciones necesitan y permitirles combatir las amenazas más recientes», explica Corey Nachreiner, director de seguridad de WatchGuard.

WatchGuard Threat Lab advierte del aumento del malware evasivo

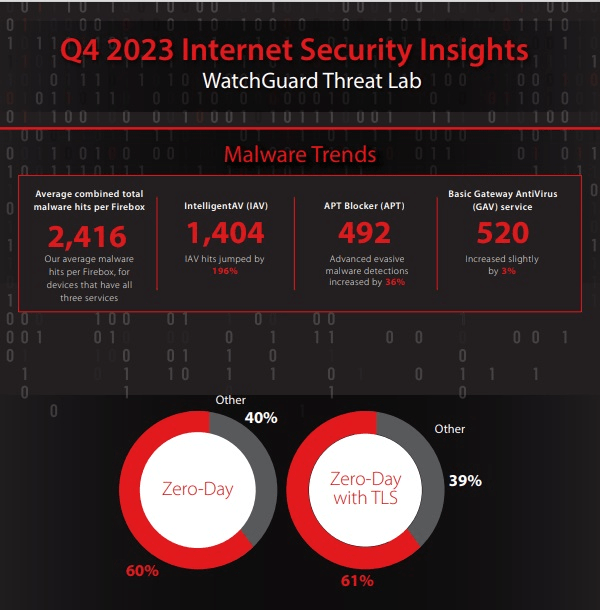

Entre las principales conclusiones, el último Informe de Seguridad en Internet de WatchGuard, con datos del cuarto trimestre de 2023, mostraba:

- Durante el cuarto trimestre, se registró un aumento significativo en el malware evasivo, básico y cifrado, lo que contribuyó al incremento general del malware. La cantidad media de detecciones de malware por Firebox aumentó un 80% en comparación con el trimestre anterior, indicando un aumento considerable en las amenazas de malware que llegan al perímetro de la red. En términos geográficos, la mayoría de los casos de aumento de malware se observaron en América y Asia-Pacífico

- También se observó un aumento en los casos de malware TLS y zero-day. Aproximadamente el 55% del malware se transmitió a través de conexiones cifradas, lo que representa un aumento del 7% respecto al trimestre anterior. Las detecciones de malware zero-day aumentaron al 60% de todas las detecciones de malware, en comparación con el 22% del trimestre anterior. Sin embargo, las detecciones de malware zero-day con TLS disminuyeron al 61%, lo que demuestra la imprevisibilidad del malware en el mundo real

Las conclusiones más destacadas de la investigación también muestran el resurgimiento de los ataques de tipo «living-off-the-land», la continua mercantilización de los ciberataques y el declive del ransomware

- Dos de las cinco variantes de malware más detectadas redirigieron a la red DarkGate. Entre las cinco amenazas maliciosas más detectadas se encontraban JS.Agent.USF y Trojan.GenericKD.67408266, ambas variantes redirigen a los usuarios a enlaces maliciosos y tratan de cargar malware de DarkGate en el equipo de la víctima

- Se observó un aumento en las técnicas de living-off-the-land. Durante el cuarto trimestre, hubo un resurgimiento de las amenazas basadas en secuencias de comandos, que representaron el mayor incremento como vector de ataque a los endpoints, con un aumento del 77% en las amenazas detectadas en comparación con el trimestre anterior. PowerShell fue el principal vector de ataque utilizado por los hackers en los endpoints. Los exploits basados en navegadores también aumentaron significativamente, hasta un 56%

- Cuatro de los cinco ataques de red más comunes fueron dirigidos a servidores Exchange, asociados específicamente con exploits como ProxyLogon, ProxyShell y ProxyNotShell. Estos ataques resaltan la importancia de reducir la dependencia de los servidores de correo electrónico locales para mitigar las amenazas a la seguridad

- La mercantilización de los ciberataques sigue siendo una tendencia, con un enfoque en las ofertas de «víctimas como servicio». Glupteba y GuLoader volvieron a figurar entre los diez tipos de malware más frecuentes para endpoints en el cuarto trimestre, siendo dos de las variantes más prolíficas analizadas durante el período. Glupteba es especialmente formidable y sofisticado, ya que se dirige a víctimas en todo el mundo y ofrece capacidades maliciosas como la descarga de malware adicional, la creación de una botnet, el robo de información confidencial y la minería de criptomonedas de manera sigilosa

- Los esfuerzos de desmantelamiento están impactando en los grupos de extorsión de ransomware. Una vez más, en el cuarto trimestre, se observó una disminución en las detecciones de ransomware en comparación con el trimestre anterior, con una reducción del 20% en el volumen total durante los últimos tres meses de 2023. Los analistas de amenazas de WatchGuard atribuyen esta tendencia a los continuos esfuerzos de las fuerzas de seguridad para desmantelar los grupos de extorsión de ransomware y a la disminución de las infracciones públicas de ransomware